ZeBackup: Sua Última Linha de Defesa

Arquitetura de Segurança e Conformidade Forense

Qual é o padrão criptográfico adotado e seu nível de segurança forense?

O software emprega criptografia de chaves assimétricas RSA-2048 acoplada ao esquema de preenchimento OAEP e função hash SHA-256. Esta arquitetura assegura proteção matemática contra ataques de força bruta. A chave pública atua exclusivamente na cifragem (bloqueio) dos dados no servidor de origem, enquanto a chave privada, estritamente necessária para a decifragem, permanece em posse exclusiva do controlador dos dados, configurando uma arquitetura de “Conhecimento Zero” (Zero-Knowledge).

Como opera a arquitetura de processamento em memória (Streaming “Zero Disk”)?

O termo “Streaming” designa a metodologia de transferência em memória, não configurando monitoramento contínuo. Nos instantes rigorosamente pré-agendados pelo administrador da infraestrutura (Cron), o sistema inicia um duto de processamento (Pipeline) alocado estritamente na memória volátil (RAM). Os artefatos daquela janela de tempo são submetidos a leitura, compressão e cifragem em trânsito ("data in flight"), sendo direcionados ao destino final sem a instanciação de arquivos temporários no disco de origem.

Qual é a janela de recuperação de dados (RPO) em caso de sinistro ou desastre?

A plataforma opera fundamentada em cronogramas discretos (rotinas agendadas baseadas em cópias completas). Consequentemente, o Ponto de Recuperação Objetivo (RPO) corresponde, de forma exata, à última execução bem-sucedida e registrada no banco de dados. Em cenário de desastre cibernético (e.g., sequestro por ransomware), os dados disponíveis para restauração refletirão o estado exato da infraestrutura no instante da última extração programada.

Quais são os requisitos de armazenamento local para a execução das rotinas?

Em virtude do processamento direto em memória supramencionado, a demanda por armazenamento temporário no disco primário do cliente é nula. A operação exige apenas alocações marginais em memória RAM para a manutenção dos buffers de transferência, independentemente do volume total de dados processados. O requisito de armazenamento incide exclusivamente sobre o repositório físico ou lógico (Nuvem) de destino.

Como é assegurada a redundância externa (Nuvem/Off-site)?

Durante a janela de execução da rotina, o motor lógico adota a técnica de gravação múltipla sincrônica ("MultiWriter"). Quando a replicação em nuvem é previamente habilitada, o fluxo de dados cifrados é particionado e transmitido simultaneamente para o dispositivo de armazenamento local (HD/NAS) e para o repositório criptográfico em nuvem (Cloudflare R2), assegurando a duplicidade probatória do arquivo sem onerar o tempo de processamento.

Qual a diretriz para a salvaguarda de Bancos de Dados em operação contínua (e.g., MSSQL)?

Em observância às boas práticas de integridade transacional, a ferramenta não interage diretamente com arquivos primários (extensões .mdf ou .ldf) em estado de uso. O procedimento técnico adequado determina que o administrador do banco de dados (DBA) programe extrações nativas (dumps estruturados em formato .bak). O sistema encarrega-se da captura, cifragem e envio externo destes artefatos estáticos, assegurando a coerência referencial dos registros.

Qual é a política de retenção e descarte (Lifecycle Management) dos artefatos?

O gerenciamento do ciclo de vida dos dados opera de forma automatizada. O sistema mantém um limiar predefinido de versões históricas em disco. Ao completar um novo ciclo de backup e ultrapassar este limite funcional, o arquivo criptografado cronologicamente mais antigo é purgado de forma irreversível dos índices locais e do disco de destino, prevenindo a saturação não assistida da unidade.

Como o sistema lida com indisponibilidades de infraestrutura de destino (“Mídia Ausente”)?

O motor de execução aplica validações sistêmicas rigorosas no ato do disparo da rotina agendada. Caso o volume de destino (e.g., discos removíveis ou mapeamentos de rede) não se encontre devidamente montado e acessível, o procedimento é sumariamente abortado e um log de alerta é gerado. Tal salvaguarda impede a ocorrência de falsos-positivos nos relatórios de auditoria diários.

Quais são as diretrizes de custódia e salvaguarda para as chaves criptográficas?

A integridade da operação requer estrita segregação de material criptográfico. A chave pública (artefato de cifragem) deve residir no servidor operacional monitorado. A chave privada (artefato de decifragem), representando o único vetor capaz de reverter a ofuscação dos dados, deve ser custodiada sob a responsabilidade fiduciária do contratante, em ambiente fisicamente isolado (offline/air-gapped). A sua perda resulta na irrecuperabilidade criptográfica definitiva da massa de dados.

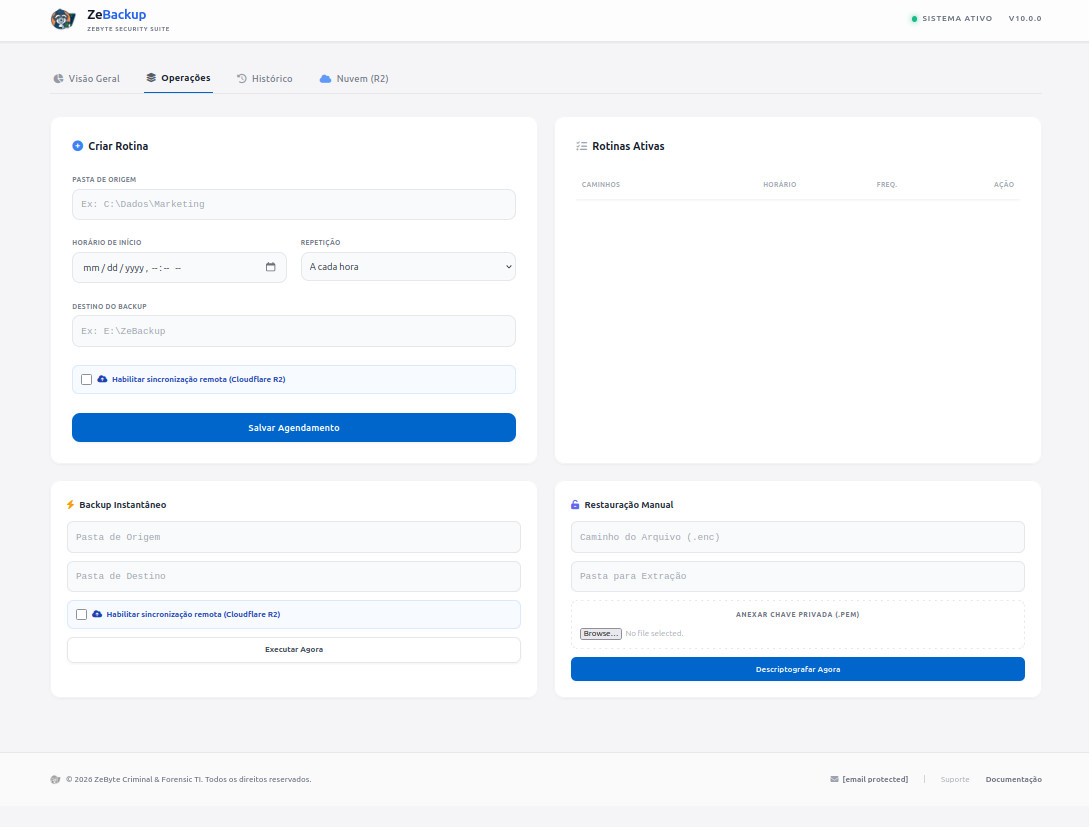

Criação de rotinas e restauração manual

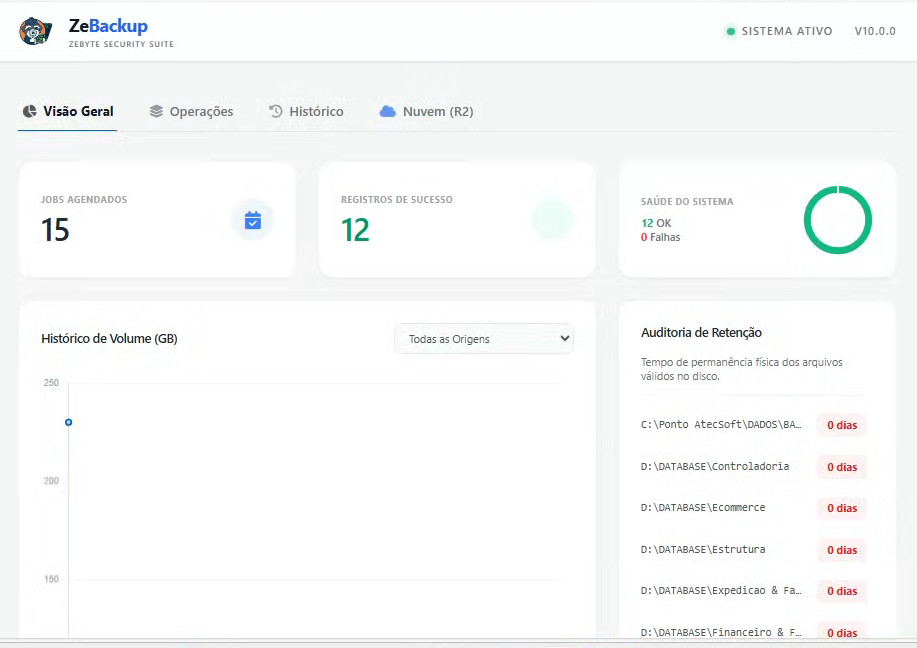

Monitoramento de saúde e retenção

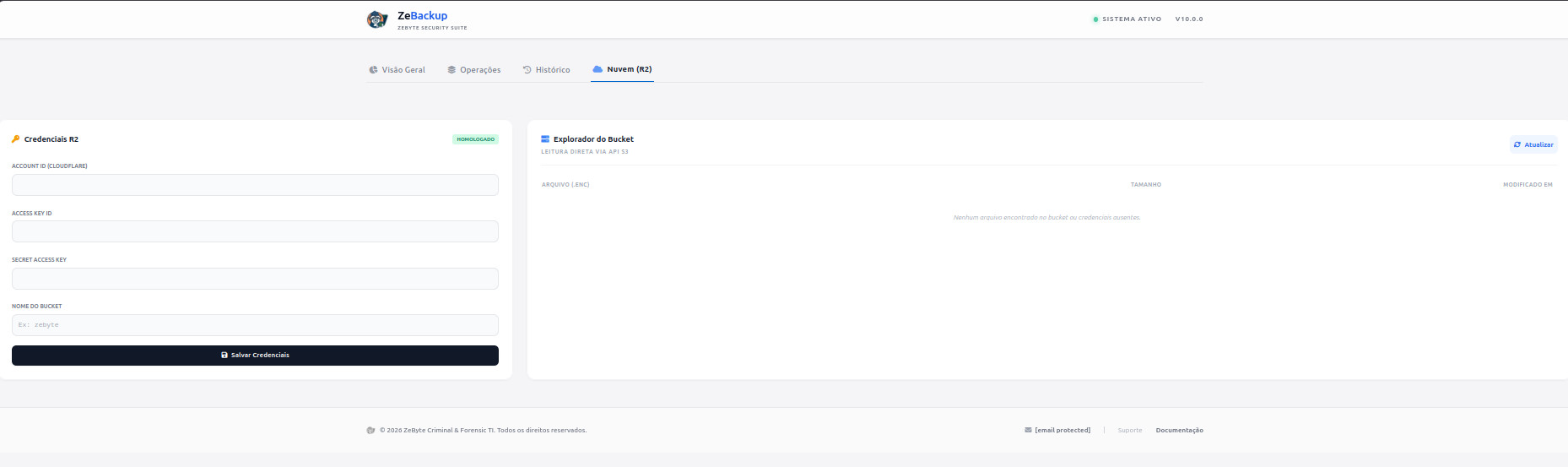

Integração com Nuvem (Cloudflare R2)

Nosso sistema é homologado para nuvem da Cloudflare R2, permitindo a sincronização remota via API S3 com total transparência e segurança.

Configuração homologada para Cloudflare R2

Proteja sua operação hoje

O custo da prevenção é uma fração do custo da recuperação de dados perdidos.

Quer saber mais e testar o ZeBackup? Envie um e-mail para b2b@zebyte.com.br e solicite uma demonstração personalizada para o seu cenário.